أمن تكنولوجيا المعلومات

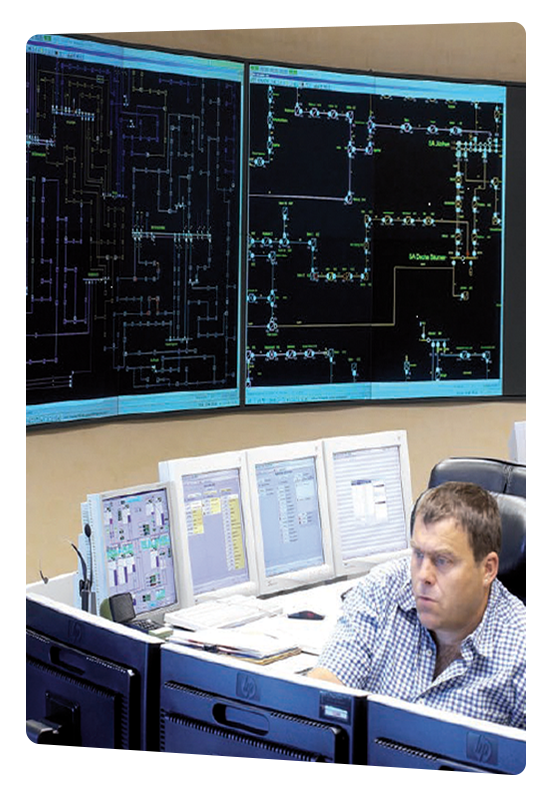

حل تشغيل آمن لمراكز التحكم في الشبكة

حماية لشبكات الطاقة الخاصة بك وفقا ل EnWG

تنتمي مراكز التحكم في الشبكة إلى فئة “البنى التحتية الحرجة للسلامة”. من أجل القضاء على مخاطر الانقطاعات، ولتجنب التلاعب في قابلية تشغيل النظام أو حتى التدخلات في العمليات من قبل أشخاص غير مصرح لهم، يجب عليك إجراء تحسينات مستمرة ومستهدفة لأمن تكنولوجيا المعلومات في مركز التحكم.

كشركة متخصصة في أنظمة التحكم عن بعد والتحكم والأتمتة بالإضافة إلى مورد لمحطات تسليم المفتاح ، يسر VIVAVIS AG دعمك على أساس سنوات عديدة من المعرفة في الاستشارات وتنفيذ التدابير لتعزيز أمن تكنولوجيا المعلومات لديك. فيما يتعلق بأمن تكنولوجيا المعلومات ، فإننا ندعمك في تقديم كتالوج الأمان ونقدم لك حلولا جاهزة لتلبية التدابير المطلوبة فيه وفقا ل DIN ISO / IEC 27002 و 27019.

Jetzt anfragenالوظائف والميزات

تصلب أساسي لجميع الخوادم وأجهزة الكمبيوتر المكتبية (الإصدارات بما في ذلك وأحدث من Windows 2008 Server R2 / Solaris 10 و Windows 7 ، على التوالي)

تصلب أساسي لجميع مكونات الشبكة (إلغاء تنشيط المنافذ غير المستخدمة ، أمان المنافذ)

إعداد خادم مكرر لوحدة تحكم المجال/خادم AD (AD = Active Directory)

إدارة التصحيح لأنظمة التشغيل ومكونات الشبكة والتطبيقات ومنتجات الطرف 3rd

تصلب أساسي لجميع مكونات الشبكة (إلغاء تنشيط المنافذ غير المستخدمة ، أمان المنافذ)

إعداد خادم مكرر لوحدة تحكم المجال/خادم AD (AD = Active Directory)

إدارة التصحيح لأنظمة التشغيل ومكونات الشبكة والتطبيقات ومنتجات الطرف 3rd

استعراض هيكل الشبكة وتجزئة الشبكة، وإعداد خطة هيكل الشبكة، مثل إنشاء مناطق حماية مختلفة، وتحديد القواعد وطرق الاتصالات، وجدار الحماية الزائد ومعماريات الشبكات وما إلى ذلك.

اختبار الاختراق: توثيق أمن الشبكة وفقا لأحدث التقنيات ؛ أداة اختبار مدرجة في BSI ؛ مجموعة واسعة من سيناريوهات الهجوم مع أكثر من 80000 اختبار وما إلى ذلك.

تطوير مفاهيم أمن البيانات ، مثل الإجراء 3-2-1 ، وإعداد الوثائق الفنية ، وإعداد وصف النظام / إجراء النسخ الاحتياطي

تنفيذ استراتيجية احتياطية موثوقة

خطط التعافي من الكوارث: تحديد السيناريوهات المختلفة (فشل الأجهزة ، هجوم الفيروسات ، إلخ) ، تطوير وتوثيق عملية الاسترداد ، مع مراعاة الوقت والجوانب المالية.

تركيب ماسح ضوئي للفيروسات مع التوقيعات الحالية ، وإنشاء المفهوم وتنفيذه ، للخوادم والأجهزة الطرفية في شبكة ICS ؛ عملية التحديث وإعداد التقارير

تنفيذ استراتيجية احتياطية موثوقة

خطط التعافي من الكوارث: تحديد السيناريوهات المختلفة (فشل الأجهزة ، هجوم الفيروسات ، إلخ) ، تطوير وتوثيق عملية الاسترداد ، مع مراعاة الوقت والجوانب المالية.

تركيب ماسح ضوئي للفيروسات مع التوقيعات الحالية ، وإنشاء المفهوم وتنفيذه ، للخوادم والأجهزة الطرفية في شبكة ICS ؛ عملية التحديث وإعداد التقارير

إدارة السجل: مفهوم التسجيل والتدقيق

تثبيت خوادم LOG المركزية التي تدمج مركزيا ملفات السجل لجميع الأنظمة.

استخدام أنظمة المراقبة للإشراف على اتصالات الشبكة

تثبيت خوادم LOG المركزية التي تدمج مركزيا ملفات السجل لجميع الأنظمة.

استخدام أنظمة المراقبة للإشراف على اتصالات الشبكة

يحدد قانون أمن تكنولوجيا المعلومات 2.0 (ITSiG 2.0) التدابير الضرورية لتحسين الأمن السيبراني بكفاءة وفعالية. وفقا لهذا القانون ، يتعين على مشغلي البنى التحتية الحيوية تثبيت نظام للكشف عن الهجمات السيبرانية بحلول 01 مايو 2023. يتطابق نظام IRMA® مع متطلبات ITSiG لأصحاب البنى التحتية الحيوية ؛ يمكن دمجها في أنظمة للكشف عن الهجمات على أنظمة تكنولوجيا المعلومات. منذ البداية ، تلبي IRMA® توصيات BSICS134 (توصية الأمن السيبراني من قبل المكتب الفيدرالي للأمن / BSI) لمراقبة واكتشاف الحالات الشاذة في شبكات الإنتاج ، بالإضافة إلى إرشادات BSI لإدخال أنظمة كشف التسلل.