نظام أتمتة المحطة

حل لأتمتة المفاتيح الكهربائية

أتمتة المحطة من مصدر واحد

تقدم VIVAVIS SAS مجموعة واسعة من بروتوكولات نقل البيانات – من بروتوكولات التحكم عن بعد وبروتوكولات الناقل الميداني إلى بروتوكول الملكية ، مما يجعلها قابلة للتطبيق عالميا. يتم الاتصال عبر اتصالات آمنة باستخدام المصادقة المستندة إلى الشهادة أو المفاتيح المشتركة مسبقا. بالتعاون مع شركتنا الفرعية ، AMW GmbH ، نقدم لك مجموعة كاملة من المنتجات والخدمات لأتمتة المحطات: من المكونات الفردية إلى أنظمة تسليم المفتاح الكاملة .. تشمل مجموعة خدماتنا إعداد المفاهيم والتخطيط والتركيب والتشغيل ، بالإضافة إلى اختبار وتوثيق التدابير.

Jetzt anfragenالوظائف والميزات

استنادا إلى ACOS 750 المعياري مع إمكانية المعالجات المتعددة ، من الممكن إعداد أنظمة SAS عالية المرونة لأنظمة الجهد المنخفض والمتوسط والعالي والعالي جدا.

يتيح جهاز التحكم والتشغيل والمراقبة ACOS OP07A سهل الاستخدام تشغيل أجهزة التبديل والتحكم فيها (محطات التحكم المحلية) ، بالإضافة إلى التصور المحلي لمعلومات العملية والنظام.

يتم تسهيل التحكم المحلي من خلال إصدار محسن من نظام HIGH-LEIT ADMS. يمكن تكوين التصور والتحكم ومراقبة عمليات التثبيت بحرية عبر Windows وبالتالي يمكن تكييفها بسهولة مع مفهوم تشغيل العميل.

توفر سلسلة أجهزة الحماية ACOS 300 حماية موثوقة لشبكة الطاقة للشبكات والتركيبات ذات الجهد المتوسط والعالي ، بما في ذلك تشغيلها ومراقبتها.

تتميز أجهزة SAS الخاصة بنا بمفهوم أمان متعدد المستويات ، وبالتالي تلبي متطلبات المستند التعريفي التمهيدي BDEW حول أنظمة التحكم والاتصالات الآمنة. وبالتالي ، لا يمكن الوصول إلى جميع المكونات (وحدات التحكم في الخليج ، والبوابات ، ومحطة التحكم في المحطة ، ومشاريع ACOS ET ، والتبديل) إلا عن طريق كلمة مرور آمنة بمستوى أمان عالي.

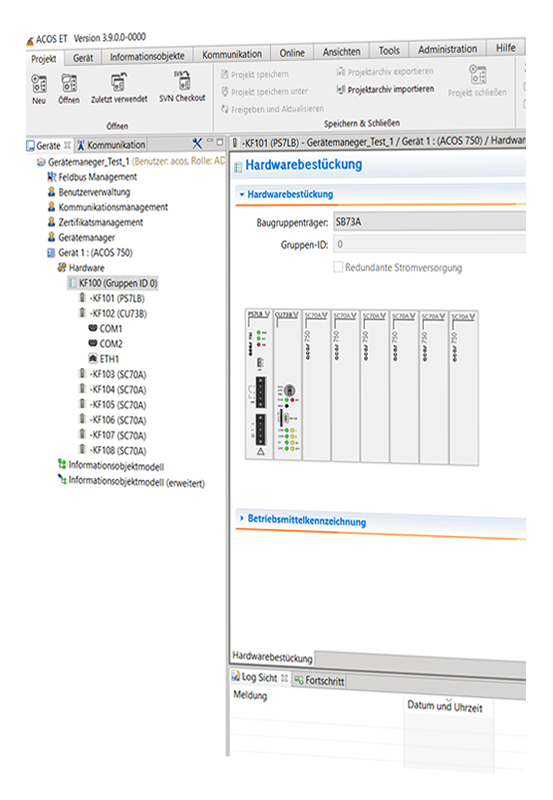

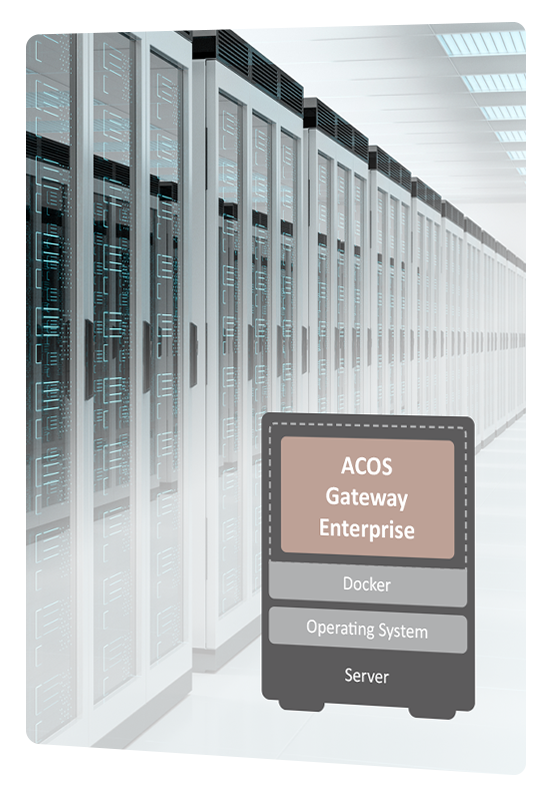

في الوقت الحاضر ، هناك متطلبات مختلفة على الأدوات الهندسية الحديثة - الهندسة الموحدة ومرافق التشخيص وأمن البيانات ، على سبيل المثال لا الحصر. تتوافق ACOS ET تماما مع هذه المتطلبات. اعتمادا على هيكل المؤسسة ، من الممكن تنفيذ كل من محطات العمل الفردية اللامركزية وحلول الخادم المركزي.

يستخدم ACOS ET لتشخيص RTU ، بينما يتم تشخيص أجهزة الحماية والتحكم عبر EuroCAP أو خادم الويب المتكامل. يتضمن خادم الويب أيضا أدوار وحقوق مستخدم مختلفة.

نحن ندعمك وننصحك قبل بدء المشروع ، وننشئ مفاهيم النظام بناء على هيكل العميل ، ونقدم الأنظمة وننفذ تشغيل الأنظمة الكاملة وكذلك الأجهزة الفردية. أعمال الاختبار النهائية ، مثل اختبارات البت أو اختبارات الحماية ، بما في ذلك الوثائق ، هي أيضا جزء من نطاق خدماتنا.